Cara Update OpenClaw 2026.5.4 dengan Aman di Linux Systemd

Cara Update OpenClaw 2026.5.4 dengan Aman di Linux Systemd

Kalau Anda menjalankan OpenClaw di Linux dengan service systemd, upgrade 2026.5.4 sebaiknya jangan diperlakukan seperti update biasa.

Alasannya sederhana: pada 5 Mei 2026 sudah muncul laporan upstream bahwa jalur auto-update dari konteks service bisa mematikan gateway lalu gagal menghidupkannya lagi. Di host saya sendiri, saya juga sengaja tidak menjadikan jalur in-service itu sebagai workflow final. Saya pilih jalur detached yang lebih aman, lalu verifikasi hasilnya satu per satu.

Artikel ini fokus ke praktik yang bisa dipakai operator: bagaimana update OpenClaw 2026.5.4 di Linux systemd tanpa gambling, apa yang harus dicek sebelum update, dan kenapa jalur detached lebih masuk akal.

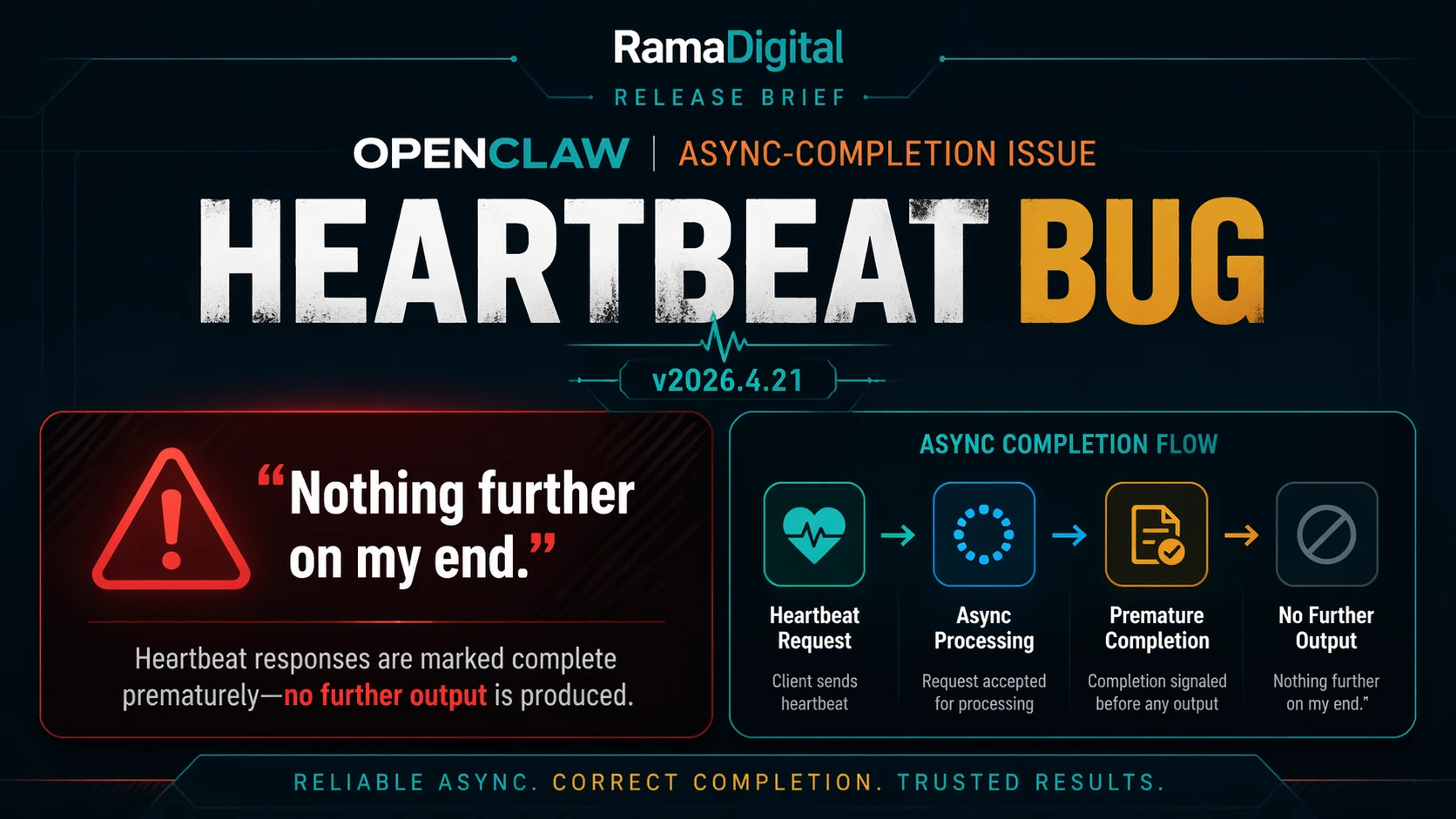

Kenapa perlu workflow khusus?

Issue yang paling relevan di sini adalah #77793.

Intinya, ada laporan bahwa helper restart untuk update bisa tetap hidup di cgroup service yang sama. Saat service direstart, helper itu bisa ikut mati sebelum sempat menyelesaikan handoff restart. Hasil akhirnya jelek:

- gateway mati,

- update tercatat gagal,

- service tidak kembali hidup,

- operator harus intervensi manual.

Buat server production, itu risiko yang tidak perlu diambil kalau kita bisa pakai workflow yang lebih aman.

Prinsip jalur aman

Alih-alih update dari konteks gateway yang sedang aktif, pakai prinsip ini:

- ambil baseline dulu,

- backup package aktif,

- jalankan update dari proses detached di luar konteks service aktif,

- start ulang service,

- verifikasi status dan channel.

Di host saya, pola ini berhasil menaikkan OpenClaw dari 2026.5.3 ke 2026.5.4 tanpa rollback.

Checklist sebelum update

Sebelum menyentuh package, cek dulu tiga hal dasar server:

uptime

free -h

df -h /

Lalu cek kondisi OpenClaw aktif:

openclaw --version

openclaw status --deep

openclaw channels status --probe --timeout 30000

Kalau baseline sudah aneh dari awal, tunda upgrade. Jangan jadikan update sebagai alasan untuk menambah noise di server yang memang sedang tidak sehat.

Backup minimal yang sebaiknya disimpan

Kalau Anda install OpenClaw secara global via npm, minimal backup ini dulu:

- direktori package OpenClaw aktif,

- binary shim

openclaw, - config utama,

- unit service atau drop-in penting.

Di host saya, backup package aktif saya simpan lebih dulu sebelum mulai uji. Tujuannya simpel: kalau update jelek, rollback bisa dilakukan cepat tanpa improvisasi panik.

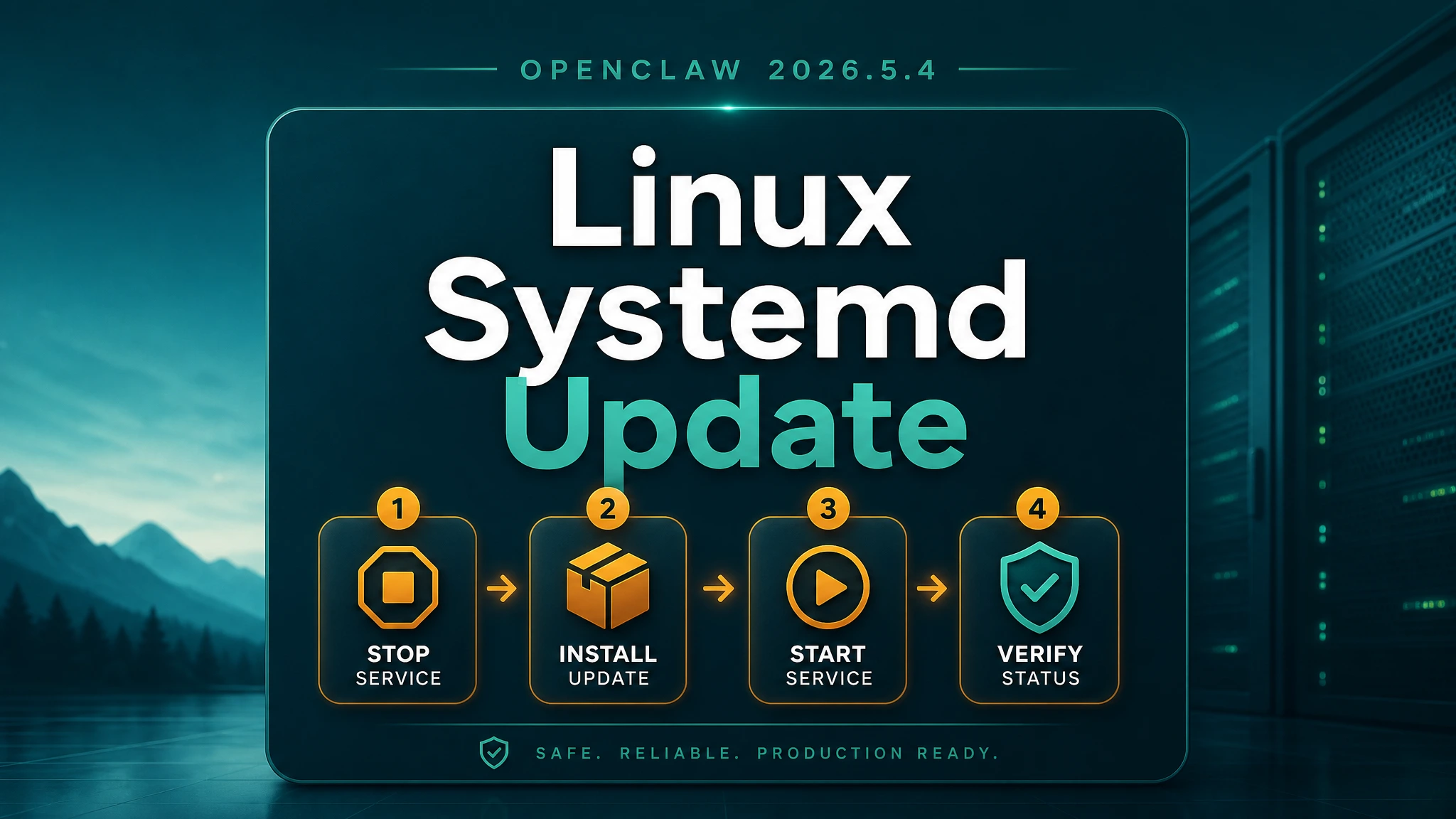

Workflow yang saya sarankan

Opsi paling aman: jalankan updater dari proses detached

Daripada menjalankan update dari konteks gateway aktif, buat proses detached tersendiri. Di Linux systemd, salah satu cara praktis adalah memakai systemd-run untuk membuat transient unit yang hidup di luar konteks gateway utama.

Contoh alur:

- stop service,

- install versi target,

- start service lagi,

- tunggu service aktif,

- verifikasi status.

Contoh script sederhana:

#!/usr/bin/env bash

set -euo pipefail

systemctl stop openclaw-gateway.service

npm install -g [email protected]

systemctl start openclaw-gateway.service

openclaw status --deep

Lalu jalankan script itu lewat transient unit detached, bukan dari workflow gateway yang sedang aktif.

Kalau Anda mau lebih rapi, tambahkan logging ke file dan loop tunggu systemctl is-active sebelum verifikasi.

Kenapa bukan langsung openclaw update dari sesi aktif?

Karena justru di jalur itu risikonya ada.

Pada uji saya, openclaw update dari konteks gateway aktif tidak saya jadikan jalur final. Bukan karena package 2026.5.4 rusak, tetapi karena path update yang menyentuh install sambil gateway aktif memang bukan lane paling waras untuk Linux systemd.

Kalau target Anda production, fokusnya bukan "command mana yang paling singkat", tapi "jalur mana yang paling kecil peluang bikin gateway hilang dari udara".

Verifikasi setelah update

Setelah package naik dan service hidup lagi, jangan berhenti di systemctl status saja.

Minimum verifikasi yang saya sarankan:

openclaw --version

openclaw status --deep

openclaw channels status --probe --timeout 30000

journalctl -u openclaw-gateway.service -n 200 --no-pager

Yang perlu Anda lihat:

- versi benar-benar sudah

2026.5.4, - gateway reachable,

- channel utama kembali

OK, - tidak ada crash loop,

- event loop tidak terlihat rusak berat,

- tidak ada error startup yang jelas-jelas fatal.

Hasil di host saya

Di host Linux operasional yang saya pakai untuk uji:

- baseline awal sehat di 2026.5.3,

- backup dibuat dulu,

- package berhasil naik ke

OpenClaw 2026.5.4 (325df3e), - gateway kembali aktif,

openclaw status --deepmembaca app 2026.5.4,- Telegram kembali

OK, - event loop sehat setelah warm-up,

- saya tidak perlu rollback.

Ada probe awal yang sempat menandai degradasi saat startup, tetapi beberapa menit kemudian status health sudah normal lagi. Buat saya itu masih aman selama verifikasi akhir tetap bersih.

Kapan sebaiknya jangan upgrade dulu?

Tunda dulu kalau salah satu kondisi ini berlaku:

- server sedang padat,

- Anda tidak punya backup package/config,

- channel utama sedang sibuk,

- Anda tidak punya waktu untuk verifikasi pasca-upgrade,

- Anda sangat bergantung pada lane yang sedang punya issue aktif seperti Weixin atau Telegram forum topics.

Upgrade yang dipaksakan saat timing-nya salah biasanya bikin pekerjaan dua kali.

Kalau update gagal, jangan improvisasi terlalu jauh

Kalau sesudah install service tidak sehat, urutannya harus tetap tenang:

- baca log service,

- cek versi yang benar-benar aktif,

- cek apakah channel utama masih reachable,

- kalau perlu, rollback ke backup yang sudah disimpan.

Yang tidak saya sarankan adalah menembak banyak perubahan config sekaligus tanpa tahu akar masalahnya. Di production, perubahan liar lebih berbahaya daripada satu rollback cepat yang rapi.

Verdict akhir

Kalau Anda pakai Linux systemd, cara paling waras update OpenClaw 2026.5.4 adalah jalankan update dari proses detached di luar konteks gateway aktif, bukan gambling dari jalur in-service.

Di host saya, pola itu berhasil. Gateway naik ke 2026.5.4, channel tetap sehat, dan rollback tidak diperlukan.

Jadi kesimpulannya sederhana:

- 2026.5.4 bisa di-upgrade dengan aman di Linux systemd,

- asal workflow-nya benar,

- dan asal Anda tetap verifikasi hasil akhirnya, bukan cuma puas karena install selesai.

Kalau Anda butuh gambaran issue wave 2026.5.4 secara lebih luas, baca artikel warning terpisah. Kalau Anda mau lihat verdict live host saya setelah upgrade, baca juga artikel review update 2026.5.4.

Artikel Terkait

Temukan lebih banyak konten menarik yang mungkin Anda sukai

Tentang Penulis

Rama Aditya

Profesional dengan pengalaman 15+ tahun dalam digital marketing, fullstack development, dan konsultasi bisnis. Fokus membantu bisnis Indonesia membangun sistem yang efisien, scalable, dan berdampak langsung ke pertumbuhan bisnis.

Pelajari Tentang Kami