OpenClaw & AI Operasional

Warning OpenClaw v2026.4.22: Bug Baru Sudah Muncul di GitHub, Tapi Tidak Semua Kena Semua Server

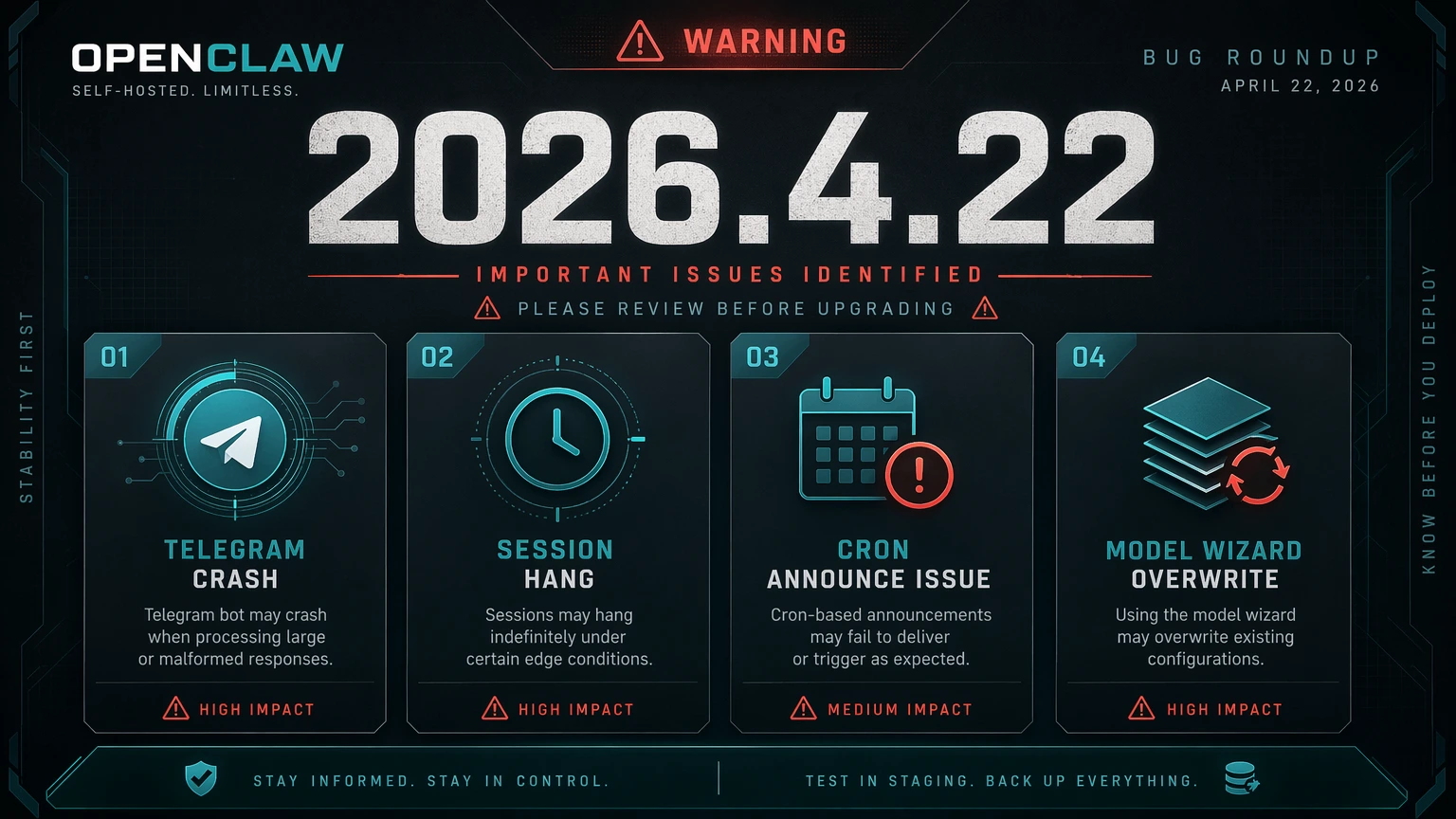

Beberapa bug baru sudah muncul di issue tracker OpenClaw setelah rilis v2026.4.22, terutama di jalur Telegram, cron announce, dan configure wizard. Ini ringkasan yang paling relevan buat operator.

OpenClaw v2026.4.22 memang layak diambil untuk banyak setup, dan di server yang saya uji upgrade-nya memang lolos bersih. Tapi setelah rilis naik, issue tracker resmi OpenClaw juga langsung menunjukkan beberapa bug report baru yang layak dipantau.

Poin pentingnya bukan panik, tapi jangan baca "upgrade sukses di satu host" seolah berarti semua jalur runtime aman 100% di semua environment.

Di artikel ini, saya rangkum issue yang paling relevan setelah rilis v2026.4.22, terutama yang dekat ke workflow Telegram, cron, dan konfigurasi model.

Kesimpulan cepat dulu

Per 24 April 2026 WIB, ada beberapa warning penting di GitHub resmi OpenClaw pasca-rilis v2026.4.22:

- crash startup Telegram pada beberapa install global npm,

- direct session Telegram yang bisa nyangkut setelah context overflow,

- cron

--announceke numeric Telegram chat ID yang gagal, - configure wizard yang bisa diam-diam mengembalikan default model ke

openrouter/auto.

Buat operator, artinya sederhana:

- v2026.4.22 tidak otomatis jelek,

- tapi ada beberapa jalur yang memang perlu diwaspadai,

- dan environment berbeda bisa kena gejala yang berbeda.

1) Telegram bisa crash di startup karena plugin-runtime-deps

Issue resmi

- #70701 -- OPEN https://github.com/openclaw/openclaw/issues/70701

Inti masalah

Beberapa user melaporkan bahwa setelah upgrade ke v2026.4.22, semua bot Telegram langsung crash-loop saat startup dengan error seperti:

Cannot find package 'openclaw'- path error mengarah ke folder

plugin-runtime-deps

Issue ini penting karena terlihat seperti bug packaging/runtime dependency yang mengenai jalur plugin Telegram.

Kenapa ini serius?

Karena efeknya bukan sekadar warning kecil. Dampaknya bisa:

- bot Telegram tidak menerima pesan,

- auto-restart loop jalan terus,

- health probe bisa terlihat "tidak terlalu buruk", padahal channel sebenarnya mati.

Catatan penting

Di server yang saya uji untuk Tuan, bug ini tidak kejadian. Setelah upgrade ke v2026.4.22, Telegram tetap ok. Jadi ini bukan bug yang otomatis kena semua orang, tapi cukup penting karena menyasar jalur channel utama OpenClaw.

2) Telegram direct session bisa nyangkut permanen setelah context overflow

Issue resmi

- #70744 -- OPEN https://github.com/openclaw/openclaw/issues/70744

Inti masalah

Ada laporan bahwa direct chat Telegram bisa masuk ke kondisi unrecoverable setelah context overflow. Polanya kira-kira seperti ini:

- session transcript membesar,

- model masuk ke auto-compaction,

- restart gateway tidak benar-benar menyelamatkan session,

- session yang sama langsung masuk overflow lagi,

- akhirnya chat tidak pernah mengirim reply lagi.

Kenapa ini relevan?

Ini penting buat workflow direct chat yang aktif dan panjang, terutama kalau satu chat terus dipakai untuk banyak task berat.

Implikasi operasional

Kalau bug ini kena, restart gateway saja bisa tidak cukup. Di laporan issue, recovery efektif baru terjadi setelah session yang rusak dibackup dan di-quarantine/reset supaya session baru bisa dibuat.

3) Cron --announce ke numeric Telegram chat ID gagal

Issue resmi

- #70758 -- OPEN https://github.com/openclaw/openclaw/issues/70758

Inti masalah

Kalau cron dijalankan dengan --announce dan target Telegram diisi sebagai numeric chat ID, announce bisa gagal dengan error:

Unsupported channel

Kenapa ini penting?

Buat operator yang suka routing output cron langsung ke Telegram, ini bug yang cukup menjengkelkan karena job bisa selesai, tapi notifikasi delivery-nya gagal.

Dampak praktis

Kalau Anda rely ke cron announce untuk reminder, monitoring, atau report, jangan langsung asumsi numeric chat ID akan aman di v2026.4.22.

4) Configure wizard bisa diam-diam mengubah default model utama

Issue resmi

- #70696 -- OPEN https://github.com/openclaw/openclaw/issues/70696

Inti masalah

Ada laporan bahwa jalur:

openclaw configure --section model

bisa diam-diam mengembalikan agents.defaults.model.primary ke:

openrouter/auto

bahkan kalau user sebelumnya sudah menetapkan default model lain.

Kenapa ini berbahaya?

Karena ini bukan crash yang langsung terlihat. Ini tipe bug yang lebih licik:

- config terlihat berubah,

- behavior model ikut berubah,

- tapi operator bisa tidak sadar apa yang menimpa setting sebelumnya.

Pelajaran operasional

Kalau sedang di v2026.4.22 dan Anda sangat peduli model default utama, lebih aman pakai jalur eksplisit seperti:

openclaw config set agents.defaults.model.primary "provider/model"

openclaw gateway restart

bukan mengandalkan wizard model section dulu.

Jadi, apakah v2026.4.22 harus dihindari?

Tidak sesederhana itu.

Di host yang saya uji langsung: - upgrade ke v2026.4.22 berhasil, - gateway tetap jalan, - Telegram tetap sehat, - dan artikel update sebelumnya memang saya tulis berdasarkan hasil live itu.

Tapi dari GitHub resmi, sekarang juga jelas bahwa: - ada beberapa jalur yang bermasalah, - terutama untuk environment tertentu, - dan sebagian bug menyasar hal yang cukup sensitif: Telegram, cron routing, dan config model.

Jadi framing yang sehat bukan "4.22 jelek" atau "4.22 pasti aman", tapi:

v2026.4.22 layak dipakai, tapi operator harus tahu bug apa yang sedang muncul dan jalur mana yang rawan.

Rekomendasi operasional

Kalau Anda sudah upgrade ke v2026.4.22, langkah yang paling masuk akal sekarang:

1) Cek Telegram setelah restart

Pastikan bukan cuma service hidup, tapi benar-benar: - menerima pesan, - mengirim reply, - dan tidak crash-loop diam-diam.

2) Hindari dulu wizard model section untuk ganti default utama

Kalau targetnya mengubah model default global, lebih aman lewat openclaw config set langsung.

3) Waspadai direct chat yang terlalu panjang

Kalau satu direct chat Telegram dipakai untuk workflow berat dalam jangka panjang, pantau tanda-tanda overflow/compaction yang tidak sehat.

4) Jangan asumsi numeric chat ID aman untuk cron announce

Kalau pakai Telegram untuk delivery cron, tes dulu sebelum mengandalkan workflow itu.

Kesimpulan

OpenClaw v2026.4.22 tetap bisa lolos bersih di server tertentu, termasuk host yang saya pakai untuk uji upgrade ini. Tapi issue tracker resminya sudah menunjukkan bahwa rilis ini juga membawa beberapa problem nyata yang tidak boleh diabaikan.

Empat warning yang paling layak dipantau saat ini:

- #70701 -- Telegram startup crash karena

plugin-runtime-deps - #70744 -- direct session Telegram bisa nyangkut setelah context overflow

- #70758 -- cron

--announcegagal untuk numeric Telegram chat ID - #70696 -- wizard model bisa diam-diam menimpa default model utama

Kalau Anda mengelola OpenClaw secara serius, nilai release seperti ini bukan cuma dari changelog resmi, tapi juga dari seberapa cepat bug pasca-rilis muncul dan seberapa dekat bug itu ke workflow Anda.

Baca juga

- Update OpenClaw v2026.4.22: Plugin Recovery Lebih Waras, Fix Session Makin Banyak, dan Upgrade di Server Ini Lolos Bersih

- Bug Heartbeat OpenClaw: Kenapa Muncul Balasan Nothing further on my end?

- Error @larksuiteoapi/node-sdk di OpenClaw v2026.4.21: Cara Fix Cepat

Referensi resmi

- Issue #70701: https://github.com/openclaw/openclaw/issues/70701

- Issue #70744: https://github.com/openclaw/openclaw/issues/70744

- Issue #70758: https://github.com/openclaw/openclaw/issues/70758

- Issue #70696: https://github.com/openclaw/openclaw/issues/70696

Tag Artikel

Artikel Terkait

Temukan lebih banyak konten menarik yang mungkin Anda sukai

Tentang Penulis

Rama Aditya

Profesional dengan pengalaman 15+ tahun dalam digital marketing, fullstack development, dan konsultasi bisnis. Fokus membantu bisnis Indonesia membangun sistem yang efisien, scalable, dan berdampak langsung ke pertumbuhan bisnis.

Pelajari Tentang Kami