Update OpenClaw 2026.4.29 dari 2026.4.26: Fiturnya Besar, Tapi di Host Ini Saya Pilih Rollback

Update OpenClaw 2026.4.29 dari 2026.4.26: Fiturnya Besar, Tapi di Host Ini Saya Pilih Rollback

OpenClaw 2026.4.29 rilis pada 30 April 2026 dan di atas kertas ini kelihatan seperti update yang cukup penting. Ada perubahan di message steering, memory/wiki, provider, runtime dependency, startup diagnostics, sampai banyak fix untuk channel.

Tapi kalau Anda menjalankan OpenClaw di server produksi, pertanyaan yang lebih penting bukan "apa saja fiturnya?" melainkan "apakah versi ini aman dipasang sekarang?"

Saya sudah uji langsung upgrade dari 2026.4.26 ke 2026.4.29 di host operasional pada 1 Mei 2026 WIB. Hasilnya campur aduk: paket baru berhasil terpasang, beberapa fix baru memang terlihat, tetapi secara operasional saya tidak pertahankan versi ini dan memilih rollback ke 2026.4.26.

Jadi artikel ini bukan tulisan dari changelog doang. Ini gabungan antara release note resmi dan hasil uji live di host produksi.

Ringkasan cepat

- Versi terbaru stabil saat pengujian ini: OpenClaw 2026.4.29.

- Upgrade dari 2026.4.26 ke 2026.4.29 berhasil terpasang di host ini.

- Sebelum upgrade, saya buat backup package/config dan snapshot status dulu.

- Restart pertama sesudah install gagal karena perubahan validasi config.

- Setelah config diperbaiki, gateway bisa hidup lagi, tetapi runtime mengalami latency berat dan event-loop stall.

- Smoke test sederhana pada 2026.4.29 memakan 63.235 ms.

- Karena itu, versi ini saya rollback lagi ke 2026.4.26.

- Setelah rollback, Telegram probe kembali normal dan smoke test turun ke 19.696 ms.

Kalau Anda butuh keputusan singkat: 2026.4.29 menarik, tapi jangan dipasang blind di production.

Apa yang dibawa OpenClaw 2026.4.29?

Changelog 2026.4.29 cukup padat. Kalau disaring untuk operator harian, ada beberapa area yang paling relevan.

1. Message steering dan visible replies dibuat lebih tegas

Rilis ini mengubah perilaku queue aktif supaya default-nya lebih condong ke mode steer, bukan sekadar mengantri satu-satu. Buat workflow yang banyak follow-up, ini bisa terasa lebih natural.

Ada juga opsi messages.visibleReplies yang membuat operator bisa memaksa semua balasan visible keluar lewat jalur message tool. Untuk setup multi-channel atau group workflow, ini berguna karena aturan output jadi lebih jelas.

2. Memory jadi makin ambisius

2026.4.29 mendorong memory ke arah yang lebih besar dari sekadar recall file. Ada penambahan people-aware wiki, relationship graph, source evidence, provenance report, dan filter allowedChatIds / deniedChatIds untuk Active Memory.

Secara visi, ini menarik. Buat operasional yang butuh memori lintas percakapan dan knowledge terstruktur, ini langkah yang cukup besar.

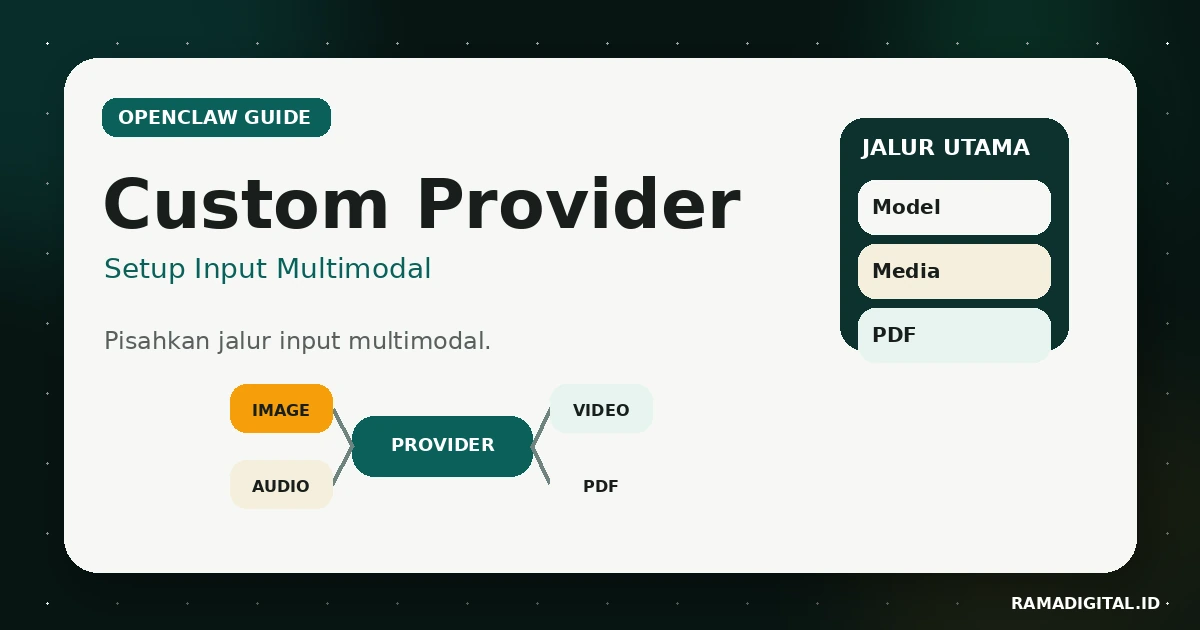

3. Provider dan model path terus diperluas

Rilis ini menambah provider NVIDIA, membenahi beberapa path OpenAI Codex, dan menyentuh lagi model catalog + suppressions. Ada juga fix untuk runtime deps memory berbasis local search.

4. Reliability dan runtime deps dapat perhatian serius

Di release note ada beberapa fix yang kelihatan sangat operasional:

- systemd restart loop untuk lock /

EADDRINUSE, - runtime deps write/repair untuk plugin,

- startup bind agar tidak tersandera discovery tertentu,

- orphan recovery untuk subagent,

- fix channel seperti Telegram, WhatsApp, Signal, Slack, dan lainnya.

Kalau dibaca sendiri, area ini justru yang paling penting untuk server produksi. Masalahnya, reliability di release note tidak otomatis berarti reliability di semua host.

Baseline host sebelum upgrade

Sebelum upgrade saya ambil baseline dulu. Pada 1 Mei 2026 sore WIB, kondisi host ini masih cukup aman untuk menjalankan satu task upgrade:

- load average ringan,

- RAM available sekitar 3,5 GiB,

- disk root masih longgar,

- OpenClaw aktif di 2026.4.26,

- gateway reachable,

- Telegram probe

works.

Smoke test pra-upgrade juga lolos dan membalas:

OC_SMOKE_PRE_426

Jadi saya punya baseline yang cukup jelas: sebelum upgrade, sistem masih usable.

Persiapan aman yang saya lakukan

Saya tidak langsung install lalu berharap bagus. Urutannya seperti ini:

- cek resource host,

- cek

openclaw --version,openclaw status,openclaw gateway status,openclaw channels status --probe, danopenclaw memory status, - simpan output baseline ke folder kerja,

- backup install OpenClaw + config + service unit + auth profile,

- audit release terbaru dan issue yang sudah muncul di GitHub,

- baru install 2026.4.29.

Backup fokus yang saya simpan ada di:

- install OpenClaw global,

/root/.openclaw/openclaw.json,- unit systemd gateway,

- auth profile agent.

Karena saya sudah lihat ada issue terkait IPv6/Telegram/undici di 2026.4.29, saya juga menambah guard systemd berikut sebelum restart:

Environment="NODE_OPTIONS=--dns-result-order=ipv4first"

Ini saya pasang sebagai mitigasi, bukan jaminan penuh.

Hasil upgrade live: berhasil naik, lalu langsung ketemu masalah

Secara package, upgrade berhasil.

Setelah npm install -g [email protected], versi CLI berubah menjadi:

- OpenClaw 2026.4.29 (a448042)

Jadi dari sisi install, ini bukan kasus update gagal unduh atau package corrupt. Paketnya memang naik.

Masalah muncul pada saat runtime dipindahkan ke versi baru.

Fase 1: restart awal gagal

Restart pertama sesudah install memicu validasi config baru. Gateway menolak start karena field berikut tidak ada:

tools.web.search.openaiCodex.userLocation.region

Akhirnya config harus dipatch dulu dengan menambahkan:

"region": "Jakarta"

Baru setelah itu gateway bisa start lagi.

Fase 2: gateway hidup, tapi tidak enak dipakai

Sesudah config diperbaiki, gateway akhirnya reachable. Telegram juga masih connected. Dari luar, orang bisa saja menyimpulkan upgrade ini aman.

Tapi smoke test live bilang sebaliknya.

Smoke test pada 2026.4.29:

- balasan:

OC_SMOKE_OK_429 - durasi: 63.235 ms

Di log yang sama saya melihat warning liveness dan trace prep yang terlalu berat, termasuk:

- event loop delay sampai 53.586,4 ms,

stream-ready totalMs=82437,core-plugin-toolsdansystem-promptmemakan waktu sangat besar,- handshake timeout dan Telegram

sendChatAction failed.

Buat saya, ini cukup untuk mengubah verdict. Versi yang "masih menjawab" tapi butuh lebih dari satu menit untuk turn sederhana belum layak disebut aman.

Kenapa saya pilih rollback, bukan tambal terus?

Karena ini server operasional, bukan lab eksperimen.

Begitu saya lihat pola berikut:

- crash-loop awal karena perubahan schema,

- sesudah fix config muncul latency berat,

- event loop delay sudah tembus puluhan detik,

- gejala channel timeout mulai ikut muncul,

maka keputusan paling masuk akal adalah rollback cepat ke versi baseline yang sudah terbukti lebih stabil.

Jadi saya turunkan lagi package ke 2026.4.26, restart gateway, lalu verifikasi ulang.

Hasil akhirnya jauh lebih sehat:

openclaw --versionkembali ke 2026.4.26 (be8c246),- gateway running,

- Telegram probe kembali

works, - smoke test

OC_SMOKE_OK_426_POSTselesai dalam 19.696 ms.

Itu sebabnya saya tidak memaksakan 2026.4.29 tetap tinggal di production.

Issue upstream yang perlu dipantau

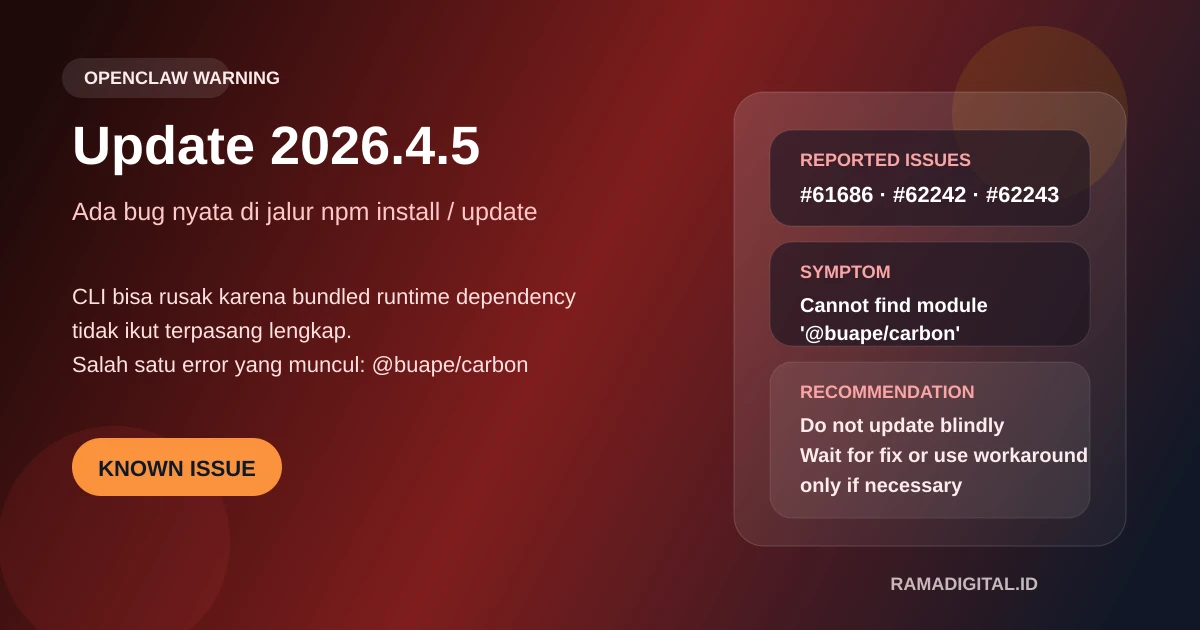

Selama audit, saya juga lihat beberapa issue upstream yang relevan dengan hasil live di host ini.

Yang paling penting:

- #75539: Telegram/QQBot bermasalah di server tanpa global IPv6 karena perilaku koneksi tertentu.

- #75428: jawaban jadi terlalu lambat setelah update ke 4.29.

- #75512: chat turn latency 30-60 detik lebih karena evaluasi runtime/plugin per turn.

- #74860 dan #75122: event-loop stall yang bisa memukul runtime dan channel.

Saya tidak akan bilang semua host pasti kena semua issue itu. Tapi kalau hasil live host Anda mulai mirip, anggap itu warning sungguhan, bukan kebetulan random.

Jadi, apakah 2026.4.29 perlu di-upgrade sekarang?

Jawaban saya bukan "ya" atau "tidak" secara mutlak. Jawabannya tergantung posisi Anda.

Upgrade sekarang kalau:

- Anda punya staging server terpisah,

- Anda memang butuh fitur baru di 2026.4.29,

- Anda siap cek log dan rollback kalau perlu,

- channel utama Anda tidak super sensitif terhadap latency pendek.

Tahan dulu kalau:

- server Anda langsung dipakai untuk operasional harian,

- Telegram/QQBot adalah channel inti,

- environment Anda mirip VPS cloud yang IPv6-nya tidak ideal,

- Anda tidak punya waktu buat audit latency pasca-upgrade.

Kalau posisi Anda mirip host saya, saya lebih nyaman menyebut 2026.4.29 sebagai rilis yang harus diuji dulu, bukan langsung dipasang lalu dilupakan.

Kalau sudah terlanjur upgrade, langkah cek minimumnya ini

openclaw --version

openclaw gateway status

openclaw channels status --probe --timeout 30000

openclaw gateway stability

journalctl -u openclaw-gateway.service -n 200 --no-pager

Lalu uji satu smoke test sederhana. Jangan cuma lihat apakah bot masih connected. Lihat juga apakah durasi turn masih masuk akal.

Kalau Anda menemukan gejala seperti crash-loop config, event-loop stall, atau latency turn yang melonjak, saya sarankan baca analisa warning terpisah yang saya buat setelah uji live ini:

- /blog/warning-openclaw-2026-4-29-bisa-crash-loop-dan-lambat-parah

Verdict akhir

OpenClaw 2026.4.29 bukan rilis kosong. Ada banyak perubahan penting dan beberapa fix yang secara teori bagus untuk operator. Tapi di host produksi yang saya uji, hasil akhirnya tidak cukup meyakinkan untuk dipertahankan.

Jadi verdict saya sederhana:

- fiturnya menarik,

- paketnya berhasil terpasang,

- tapi runtime di host ini gagal meyakinkan,

- dan karena itu rollback ke 2026.4.26 adalah keputusan yang benar.

Kalau Anda suka pendekatan waras untuk upgrade OpenClaw, pegang satu aturan ini: jangan nilai upgrade dari changelog saja; nilai dari hasil runtime setelah restart.

Artikel Terkait

Temukan lebih banyak konten menarik yang mungkin Anda sukai

Tentang Penulis

Rama Aditya

Profesional dengan pengalaman 15+ tahun dalam digital marketing, fullstack development, dan konsultasi bisnis. Fokus membantu bisnis Indonesia membangun sistem yang efisien, scalable, dan berdampak langsung ke pertumbuhan bisnis.

Pelajari Tentang Kami